Risiken kündigen sich selten mit Sirenen an. Häufig beginnen sie leise: mit einer ungeprüften Annahme, einer übersehenen Wartung, einer Softwareänderung, die "nur kurz" eingespielt wird, oder einem Alarm, der gestern schon störte und heute deshalb überhört wird. Im Rückblick erscheint die Katastrophe dann oft wie eine zwangsläufige Kette. Im Voraus aber bleibt sie meist ein Nebel aus Möglichkeiten.

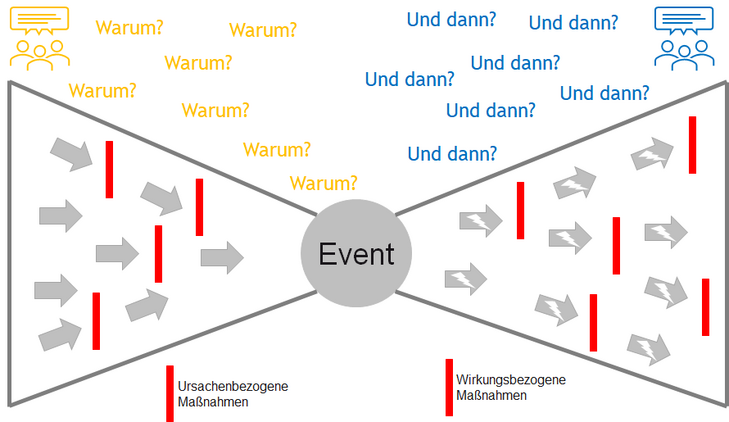

Die Bow-Tie-Analyse versucht, diesen Nebel zu sortieren. Sie zeichnet ein Risiko als Fliege: links die Ursachen, in der Mitte das kritische Ereignis, rechts die Wirkungen. Dazwischen stehen Barrieren: präventive Maßnahmen, die den Eintritt verhindern sollen, und reaktive Maßnahmen, die nach dem Eintritt die Folgen begrenzen. Das klingt einfach. Genau darin liegt ihre Stärke. Die Methode zwingt Organisationen, nicht nur über "das Risiko" zu reden, sondern sauber zu unterscheiden: Was ist Ursache? Was ist Ereignis? Was ist Wirkung? Und welche Maßnahme wirkt eigentlich wo?

Historische Wurzeln: Aus Hochsicherheitsorganisationen in die Unternehmenspraxis

Die Bow-Tie-Analyse gehört zur Familie der Sicherheits- und Risikoanalysemethoden, die in technisch komplexen und potenziell gefährlichen Umgebungen gewachsen sind. Ihre Logik verbindet Elemente der Fault Tree Analysis (FTA), der Event Tree Analysis (ETA), der Barrier Analysis und klassischer Ursache-Wirkungs-Diagramme. In den frühen 1990er-Jahren wurde sie von der Royal Dutch Shell Group als Methode und Unternehmensstandard für Risikoanalyse und Risikomanagement übernommen [vgl. Romeike 2019]. Anschließend verbreitete sie sich unter anderem in Öl- und Gasindustrie, Luftfahrt, Schienenverkehr, Schifffahrt, Chemie und Gesundheitswesen.

Das ist kein Zufall. Diese Branchen haben eine Gemeinsamkeit: Fehler sind dort nicht nur unangenehm, sondern können systemisch, teuer und lebensgefährlich werden. In Hochsicherheitsorganisationen – etwa Kraftwerken, Offshore-Anlagen, militärischen und zivilen Luftfahrtsystemen oder großen Chemieparks – reicht es nicht, nach einem Schaden zu erklären, was schiefgelaufen ist. Entscheidend ist, im Voraus zu verstehen, welche Bedingungen den Eintritt eines kritischen Ereignisses ermöglichen und welche Barrieren das System widerstandsfähiger machen.

Die Grenzen der Fault Tree Analysis: Der Baum sieht viel – aber nicht alles

Die Fault Tree Analysis (FTA) ist ein mächtiges Werkzeug. Sie fragt rückwärts: Welche Kombination von Ausfällen, Fehlhandlungen oder Systemzuständen kann zu einem unerwünschten Ereignis führen? Diese Logik ist stark, wenn Ursachenketten technisch beschreibbar und logisch verknüpfbar sind. Sie wird dort wertvoll, wo man wissen will, welche Basisausfälle ein Top-Event auslösen können.

Ihre Grenze liegt dort, wo Risikokommunikation, Maßnahmenlogik und Wirkungsketten gleichzeitig sichtbar werden müssen – und dort, wo die Analyse in der Detailtiefe versinkt. Gerade bei assetbasierten Ansätzen besteht die Gefahr, dass man den Wald vor lauter Bäumen nicht mehr sieht: In komplexen IT-Infrastrukturen, Industrieanlagen oder vernetzten Lieferketten lassen sich tausende, manchmal hunderttausende Assets, Komponenten, Schnittstellen, Schwachstellen und Einzelabhängigkeiten erfassen. Das erzeugt beeindruckende Tabellen, lange Fehlerbäume und scheinbare analytische Präzision. Doch die zentrale Frage bleibt dabei häufig unterbelichtet: Welches kritische Risikoszenario bedroht eigentlich welches Ziel?

Hinzu kommt: In modernen, hochdynamischen Infrastrukturen ist die Vorstellung eines vollständig bekannten und stabilen Asset-Inventars oft selbst schon eine Illusion. Cloud-Umgebungen, Container-Architekturen, Microservices, externe Plattformdienste, APIs und automatisierte Skalierungsmechanismen verändern sich laufend. Einzelne Assets entstehen, verschwinden, werden verschoben, repliziert oder durch Dienstleister betrieben, ohne dass sie im klassischen Sinne dauerhaft sichtbar oder eindeutig zurechenbar sind. Damit wird auch die präzise Bewertung der Ausfall- oder Störungswahrscheinlichkeit einzelner Komponenten in der Realität häufig fragwürdig. Was genau soll bewertet werden, wenn das betrachtete Asset morgen anders konfiguriert, in eine andere Region verschoben oder durch einen Cloud-Service abstrahiert ist? Die rechnerische Exaktheit einer Fehlerbaumanalyse kann dann eine Genauigkeit suggerieren, die die Datenlage gar nicht hergibt.

Der Fehlerbaum erklärt vor allem die linke Seite des Problems: die Voraussetzungen des Eintritts. Er zeigt jedoch nicht automatisch, was nach dem Ereignis passiert, welche Eskalationspfade entstehen, welche Folgen finanziell, operativ, reputativ oder regulatorisch relevant werden und welche reaktiven Maßnahmen die Wirkung begrenzen. Die Bow-Tie-Analyse erweitert deshalb die Perspektive und dreht die Logik vom Asset zum Risiko: Nicht jedes Bauteil, jeder Server, jede Schnittstelle oder jede denkbare Störung steht im Mittelpunkt, sondern die wesentlichen und kritischen Risikoszenarien. Sie behält die Ursachenlogik der FTA, ergänzt aber die Folgenlogik der Event Tree Analysis und die Steuerungslogik der Barrieren. Damit wird aus einer komponentengetriebenen Tiefenbohrung eine risikoorientierte Landkarte: links die relevanten Ursachen, in der Mitte das klar definierte Ereignis, rechts die wesentlichen Wirkungen – und dazwischen die Frage, welche präventiven und reaktiven Maßnahmen wirklich zählen.

Risiko ist kein Bauchgefühl: Es ist eine mögliche Zielabweichung

Ein häufiger Fehler in Risiko-Workshops besteht darin, Ursachen, Risiken und Wirkungen sprachlich zu vermischen. "Reputationsverlust" wird dann als Risiko bezeichnet, obwohl er in vielen Fällen eher die Wirkung eines anderen Ereignisses ist. "Cyberangriff" wird als Risiko notiert, obwohl er häufig eher eine Ursache oder ein auslösendes Ereignis ist. "Umsatzeinbruch" kann Wirkung, Risiko oder Zielabweichung sein – je nachdem, wie Strategie, Planung und Zielsystem formuliert wurden.

Methodisch sauber wird die Analyse erst, wenn das Top Event präzise definiert ist. Im entscheidungsorientierten Risikoverständnis ist Risiko die mögliche Abweichung von einem Ziel- oder Planwert. Das kann eine negative Abweichung sein – der klassische Schaden. Es kann aber auch eine positive Abweichung sein – eine Chance. Die Bow-Tie-Analyse wird meist für negative Szenarien genutzt, ihre Struktur funktioniert jedoch generell für Zielabweichungen: Was kann die Abweichung auslösen? Was passiert danach? Und welche Barrieren beeinflussen Eintritt oder Wirkung?

Wieso, weshalb, warum? Die Sesamstraßen-Frage als Root-Cause-Kompass

Die wichtigste Frage in einer Bow-Tie-Analyse ist oft die einfachste: Warum? Oder, mit dem didaktischen Charme der Sesamstraße: "Wieso, weshalb, warum? Wer nicht fragt, bleibt dumm." In der Risikoanalyse ist das kein Kinderlied, sondern ein methodischer Imperativ. Wer nicht fragt, bleibt an Symptomen hängen. Wer zu früh aufhört zu fragen, verwechselt Auslöser mit Ursache. Wer gar nicht fragt, baut Maßnahmen an der falschen Stelle.

Die Warum-Frage führt zur Root Cause, also zur tieferen Ursache hinter dem unmittelbar sichtbaren Problem. Beispiel: Ein Produktionsausfall entsteht, weil eine Maschine stillsteht. Warum steht sie still? Weil ein Bauteil überhitzt ist. Warum ist es überhitzt? Weil eine Wartung verschoben wurde. Warum wurde sie verschoben? Weil Produktionsziele kurzfristig höher gewichtet wurden als präventive Instandhaltung. Warum war diese Priorisierung möglich? Weil der Zielkonflikt zwischen Output und Anlagenintegrität nicht sauber in Governance, Kennzahlen und Verantwortlichkeiten übersetzt wurde.

An diesem Punkt wird klar: Die technische Ursache war nur der Anfang. Die Root Cause kann organisatorisch, kulturell oder strategisch sein. Genau deshalb ist die Bow-Tie-Analyse mehr als ein Diagramm. Sie ist ein Gesprächsformat, das Organisationen zwingt, tiefer zu bohren.

Abb. 01: Die Bow-Tie-Analyse und relevante Fragen im Risk Assessment

Abb. 01: Die Bow-Tie-Analyse und relevante Fragen im Risk Assessment

Vom Workshop zur Struktur: Causes, Event, Effects

Das methodische Vorgehen beginnt mit einer sauberen Szenarioformulierung. Zunächst wird das betrachtete Ziel definiert: Was darf nicht abweichen? Danach wird das Top Event formuliert – möglichst konkret, beobachtbar und ohne bereits Ursache oder Wirkung hineinzupacken. Ein gutes Top-Event lautet nicht "schlechte IT-Sicherheit", sondern etwa "mehrtägige Nichtverfügbarkeit zentraler Fachanwendungen X, Y, Z oder kritischer Geschäftsprozesse A, B und C". Das ist greifbar, prüfbar und transparent.

Anschließend werden auf der linken Seite die Ursachen identifiziert. Dazu gehören technische Ursachen, menschliche Fehlhandlungen, organisatorische Defizite, externe Ereignisse, Lieferkettenabhängigkeiten, regulatorische Veränderungen oder Marktimpulse. Danach werden auf der rechten Seite die Wirkungen beschrieben: operative Einschränkungen, Sicherheitsfolgen, finanzielle Effekte, Haftungsfragen, regulatorische Maßnahmen, Reputationsschäden oder strategische Folgewirkungen.

Erst dann werden die Barrieren zugeordnet. Präventive Barrieren stehen links: Sie reduzieren Eintrittswahrscheinlichkeit bzw. -häufigkeit oder verhindern Ursache-Ereignis-Pfade. Reaktive Barrieren stehen rechts: Sie reduzieren Auswirkungen, verkürzen Dauer, begrenzen Eskalation oder stabilisieren die Wiederherstellung (siehe Business Continuity Management, BCM). Diese Trennung verhindert eine der häufigsten Schwächen klassischer Risikolisten: Maßnahmen werden gesammelt, aber nicht klar verortet.

Barrieren sind keine Dekoration

In schlechten Bow-Tie-Diagrammen sehen Barrieren aus wie hübsche Striche. In guten Bow-Tie-Analysen sind sie prüfbare Managementaussagen. Jede Barriere muss beantworten: Was genau tut sie? Gegen welchen Ursachenpfad oder Wirkungspfad wirkt sie? Wer ist verantwortlich? Wie wird ihre Funktionsfähigkeit getestet? Welche Schwächungen gibt es? Welche Kennzahl zeigt frühzeitig, dass sie versagt?

Eine Firewall ist keine Barriere, wenn sie falsch konfiguriert ist. Ein Notfallhandbuch ist keine Barriere, wenn es niemand kennt. Ein BCM-System ist kein wirksames System, wenn es nicht getestet wird. Eine Versicherung ist keine Wirkungsminderung, wenn Ausschlüsse gerade das relevante Szenario betreffen. Und eine Schulung ist keine Präventionsmaßnahme, wenn sie nur als E-Learning-Klickübung existiert. Die Bow-Tie-Analyse macht solche Scheinsicherheiten sichtbar, weil sie nicht nur fragt, ob eine Maßnahme existiert, sondern wo und wie sie wirkt.

Luftfahrt: Risikoanalyse als Alltag, nicht als Dokument

Die Luftfahrt zeigt besonders anschaulich, warum Bow-Tie-Denken und Hochzuverlässigkeit zusammenpassen. Flugsicherheit entsteht nicht durch eine einzelne Maßnahme, sondern durch ein Netzwerk aus Standardisierung, Redundanz, Training, Meldesystemen, Wartungslogik, Crew Resource Management, Flugsicherung und kontinuierlichem Lernen aus Abweichungen. Vorfälle werden dokumentiert, ausgewertet und in Verfahren zurückgespielt. Kritische Szenarien werden im Simulator geübt, bevor sie in der Realität auftreten. Hierbei wird das Ziel verfolgt, das Gesamtsystem resilienter zu machen [vgl. Romeike/Koppe 2020].

Eine Bow-Tie-Analyse übersetzt diese Logik in eine strukturierte Karte: Welche Ursachen können zu Kontrollverlust, Runway Excursion, Kommunikationsfehler, Systemausfall oder gefährlicher Annäherung führen? Welche Barrieren verhindern den Eintritt? Welche Notfallverfahren, Redundanzen und Reaktionsketten begrenzen die Folgen? Das Entscheidende ist nicht das Diagramm an sich. Entscheidend ist, dass die Organisation lernt, wie ein System versagt – und wie es trotzdem sicher bleibt.

Nichtstrafende Fehlerkultur: Wer meldet, schützt das System

Hochsicherheitsorganisationen brauchen eine Kultur, in der Abweichungen nicht versteckt, sondern nutzbar gemacht werden. Eine nichtstrafende Fehlerkultur ("Just Culture" oder "non-punitive safety culture") bedeutet nicht Verantwortungslosigkeit. Sie bedeutet, dass Organisationen zwischen vorsätzlichem Fehlverhalten, grober Fahrlässigkeit und ehrlichen Fehlern in komplexen Arbeitssituationen unterscheiden. Ziel ist nicht die Suche nach Schuldigen, sondern die Verbesserung von Verfahren, Organisation, Technik und Training.

Für die Bow-Tie-Analyse ist diese Kultur zentral. Wenn Mitarbeitende "Near Misses" nicht melden, bleiben Ursachen unsichtbar. Wenn Führungskräfte nur Erfolgsgeschichten hören wollen, verschwinden schwache Signale aus dem System. Wenn kritische Risikomanager als Störenfriede gelten, wird Risikoanalyse zur Kulisse. Eine gelebte Fehlerkultur dagegen verwandelt Abweichungen in Frühwarnindikatoren. Sie liefert das Rohmaterial, aus dem bessere Ursachenanalysen, robustere Barrieren und realistischere Szenarien entstehen.

Üben, bevor es ernst wird

Kritische Risikoszenarien müssen geübt werden. Das gilt für Cockpit-Notfälle, Chemieunfälle, Cyberangriffe, Produktrückrufe, Lieferkettenabbrüche, Liquiditätskrisen und Pandemien. Übungen zeigen, ob Barrieren tatsächlich funktionieren: Werden Rollen verstanden? Sind Kontaktdaten aktuell? Kann die Organisation unter Stress entscheiden? Werden Eskalationsschwellen erkannt? Funktioniert die Kommunikation mit Behörden, Kunden, Medien und Aufsichtsgremien?

Die Bow-Tie-Analyse liefert dafür die Übungsdramaturgie. Die linke Seite zeigt, welche Ursachenpfade simuliert werden können. Das Top Event markiert den Umschlagpunkt. Die rechte Seite liefert Eskalationsvarianten. Aus dem Diagramm entsteht so ein "Tabletop Exercise", ein Krisenstabstraining oder eine technische Simulation. Nach der Übung wird die Bow Tie aktualisiert: Welche Barrieren haben gehalten? Welche waren Papier? Welche neuen Ursachen oder Wirkungen wurden sichtbar?

Wo die Fliege heute getragen wird

Die Bow-Tie-Analyse wird heute in vielen Bereichen eingesetzt, in denen Risiken komplex, mehrstufig und erklärungsbedürftig sind. In der Öl- und Gasindustrie dient sie zur Analyse von Prozesssicherheit, Explosionen, Leckagen und Umweltwirkungen. In der Chemieindustrie unterstützt sie HAZOP-nahe Betrachtungen, Sicherheitsbarrieren und Anlagenintegrität. In der Luftfahrt strukturiert sie Sicherheitsfälle und Risikokommunikation. Im Schienenverkehr und in der Schifffahrt hilft sie, technische, menschliche und organisatorische Ursachen mit Eskalationsfolgen zu verbinden. Im Gesundheitswesen kann sie Patientensicherheitsrisiken, Medikationsfehler oder Infektionsketten sichtbar machen. In der Cybersicherheit dient sie dazu, Angriffspfade, Kontrollmaßnahmen und Geschäftsauswirkungen in ein gemeinsames Bild zu bringen.

Gerade in Cyber- und Unternehmensrisiken liegt ihr didaktischer Wert. Viele Organisationen führen lange Risikolisten, in denen "Cyber", "Reputation", "Lieferkette" und "Fachkräftemangel" nebeneinanderstehen. Die Bow-Tie-Analyse zwingt zur Konkretisierung: Welches Ereignis betrachten wir? Was löst es aus? Welche Folgen meinen wir? Welche Kontrollen verhindern den Eintritt? Welche Maßnahmen begrenzen den Schaden?

Die größte Stärke der Bow-Tie-Analyse ist ihre visuelle Disziplin. Sie macht aus abstrakten Risiken verständliche Szenarien. Sie eignet sich für Risk-Assessment-Workshops, Managementdialoge, Schulungen und Audits. Sie kann qualitativ genutzt werden, aber auch als Grundlage quantitativer Bewertung dienen, wenn Eintrittshäufigkeiten, Barrierewirksamkeiten und Wirkungsgrößen geschätzt oder modelliert werden.

Außerdem schafft sie eine Brücke zwischen Risikomanagement und operativer Steuerung. Eine Ursache kann zu einem Key Risk Indicator (KRI) werden. Eine Barriere kann in ein Kontrollsystem überführt werden. Eine Wirkung kann in Finanzplanung, Notfallmanagement oder Versicherungsschutz übersetzt werden. So wird aus Risikoanalyse kein abstrakter Bericht, sondern ein Maßnahmen- und Verantwortungsmodell.

Grenzen: Die Welt ist nicht immer eine Fliege

Die Bow-Tie-Analyse hat Grenzen. Sie ist stark, wenn Ursache-Ereignis-Wirkungs-Zusammenhänge linear oder zumindest nachvollziehbar strukturiert werden können. Sie wird schwächer, wenn komplexe Rückkopplungen, dynamische Abhängigkeiten und nichtlineare Systeme dominieren. In realen Organisationen kann eine Wirkung zur neuen Ursache werden: Ein Cyberangriff führt zu Reputationsverlust, dieser zu Kundenabwanderung, diese zu Liquiditätsdruck, dieser zu Investitionsstopps, diese zu weiteren Sicherheitslücken.

Für solche Szenarien braucht es ergänzende Methoden: Szenarioanalyse, System Dynamics, Stochastische Simulation, Stresstests, Entscheidungsbäume, Netzwerkanalysen, Data Analytics oder Wargaming. Die Bow Tie ist dann nicht das Ende der Analyse, sondern der Einstieg: Sie ordnet das Problem so, dass vertiefende Methoden gezielt eingesetzt werden können.

Fazit

Die Bow-Tie-Analyse ist nur dann wirksam, wenn sie ernst genommen wird. Ihre eigentliche Botschaft lautet: Risiken entstehen nicht im luftleeren Raum. Sie haben Ursachen, sie treffen auf Barrieren, sie entfalten Wirkungen – und sie werden von Kultur, Führung, Verantwortung und Training beeinflusst.

Wer die Bow-Tie-Analyse nur als Diagramm versteht, bekommt eine schöne Grafik. Wer sie als Denkmodell nutzt, bekommt eine bessere Organisation. Denn am Ende entscheidet nicht die Form der Fliege, sondern die Qualität der Fragen: Wieso? Weshalb? Warum? Und was tun wir konkret, damit aus einer plausiblen Ursache kein kritisches Ereignis und aus einem kritischen Ereignis keine Katastrophe wird?

Quellenverzeichnis sowie weiterführende Literaturhinweise

- De Ruijter, A. / Guldenmund, F. (2016): The bowtie method: A review. Safety Science, 2016.

- Ferdous, R. et al. (2013): Analyzing system safety and risks under uncertainty using a bow-tie diagram. Process Safety and Environmental Protection, 2013.

- Bernsmed, K. et al. (2018): Visualizing Cyber Security Risks with Bow-Tie Diagrams. In: Graphical Models for Security, GraMSec 2017, 2018.

- Romeike, F. (2019): Die Bow-Tie-Analyse (Toolbox), in: GRC aktuell, Ausgabe Februar 2019, 01/2019, S. 39-44.

- Romeike, F. / Koppe, R. (2020): Risk culture: Learning from high reliability organisations. FIRM Yearbook 2020.