Verantwortliche Manager in der IT zählt man in Zeiten wie diesen nicht gerade zu den beneidenswertesten Menschen. Neben den „chronischen“ Problemstellungen der Informationstechnologie gesellt sich immer häufiger eine externe Dimension hinzu, welche die Kommunikationsgrundlage mit Management und Fachbereichen oftmals erheblich beeinflusst.

Namhafte Analysten und Studienautoren zeichnen ein düsteres Bild und bringen ihre Schlagzeilen (und Management Summaries) an den Mann / die Frau: So behauptet eine Gartner-Studie vom Oktober 2006 "Eight out of every ten dollars you spend on IT is dead money." In eine ähnliche Kerbe schlägt eine Accenture-Studie vom Mai 2006, in welcher 77% der IT-Verantwortlichen und 61% der Geschäftsprozessverantwortlichen glauben, dass die IT-basierte Produktivität seit Jahren stagniert oder sogar fällt.

Wie kann man nun auf solcherart geänderte Rahmenbedingungen und Risiken reagieren? Wie geht man mit seinem (fachlichen) Gegenüber um, wenn dieser explizit anspricht oder – oftmals die schlimmere Variante – implizit vermutet, dass die Leistungserbringung der IT wahrscheinlich ungenügend ist und zukünftige Investitionen infrage gestellt werden? Wie argumentiert man gegenüber externen Wirtschaftsprüfern oder Beratern, die (wieder einmal) eine Bewertung der IT durchgeführt haben und behaupten, die IT-Prozessorganisation entspricht nicht „internationalen Best Practices“?

Wie so oft verschärft diese Konstellation die Situation für IT-Manager, die die „natürliche“ Ausgangslage der IT – als ein reaktiver, ausführender Teil der Geschäftsorganisation – nicht ändern können oder wollen, nochmals deutlich. Aber auch denjenigen IT-Verantwortlichen, die ihre Rolle zusätzlich als „Enabler“ – als proaktiven Realisierer von Chancen – verstehen, kann, wenn Sie nicht weiterhin vorausschauend agieren, diese Situation gefährlich werden.

Effizientes Risikomanagement, gerade in der IT

Die Organisation von Informationstechnologie ist in der zwiespältigen Lage, als Gesamtbereich betrachtet eine enorme Komplexität aufzuweisen, während die einzelnen Einheiten jedoch grundsätzlich gut standardisierbar sind. Natürlich erbringt jede IT-Abteilung fachspezifische Leistungen, ein beachtlicher Teil des gesamten Aufwands- und Ergebnisvolumens kann jedoch mittels vordefinierter Prozessabläufe durchgeführt werden. D.h., branchenübergreifende Vergleiche der Leistungserbringung sind zwar nicht in allen, aber in vielen Bereichen der IT möglich.

Vor diesem Hintergrund gilt es, eine ganzheitliche Betrachtung der IT-Risiken abzubilden und zu bewerten. Ausgehend von den Anforderungen der Geschäftsfelder müssen Aspekte wie Planung und Organisation, Projekt- und Änderungsmanagement, die eigentliche Leistungserbringung und abschließend Monitoring- und Reportingmechanismen betrachtet werden. Die individuelle, initiale Abbildung eines solchen Rahmenwerks ist eine Mammutaufgabe, v.a. wenn man den Anspruch hegt, vollständig und in sich schlüssig zu agieren und den Wunsch hat, auch vor externen „Besuchern“ lückenlos argumentieren zu können.

Eine Möglichkeit dieser Herausforderung effektiv zu begegnen ist es, sich internationaler Standards und Normen zu bedienen. Ein „Quick-Win“ einer solchen Entscheidung ist in jedem Fall die Argumentation gegenüber externen Beratern und Wirtschaftsprüfern, da Fragen wie „Haben Sie auch das bedacht?“ obsolet werden und die methodische Stoßrichtung – im Gegensatz zu einer reinen individuellen Umsetzung eines Risikomanagement-Ansatzes – nicht in Frage gestellt wird.

Sich geeignete Standards zu Nutze machen

Welchen Inhalten und Standards sollte man sich nun bedienen, um den oben genannten Ansprüchen gerecht zu werden?

Auf Basis meiner bisherigen Projekterfahrungen kristallisieren sich hierbei v.a. zwei Kompendien heraus, die sich (in Kombination) für einen solchen Einsatz eignen:

- Die Publikation „Control Objectives for Information and related Technology“ (CobiT®) ist ein frei zugängliches Rahmenwerk für die Steuerung von IT-Prozessen. Ursprünglich gestaltet wurde dieser Leitfaden von der „Information Systems Audit and Control Association“ (ISACA®), seit dem Jahr 2000 ist das „IT Governance Institute®“ – eine Schwesterorganisation der ISACA® – für den Inhalt verantwortlich. Seit dem Jahr 2006 ist CobiT® in der aktuellen Version 4.0 auch als deutsche Ausgabe verfügbar.

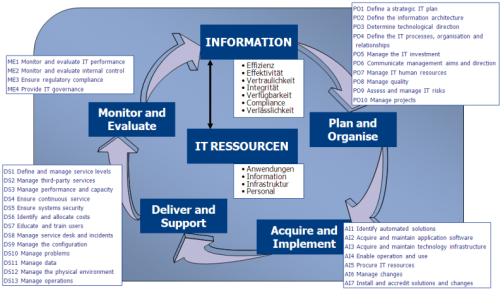

In einer ersten Ebene gliedert sich CobiT® hierbei in die vier Prozessdomänen „Plan and Organise“, „Acquire and Implement“, „Deliver and Support“ und „Monitor and Evaluate“. Den Prozessen zugeordnet sind 34 Kernprozesse, welche wiederum von 215 „Control Objectives“ detailliert werden.

CobiT® zeichnet sich v.a. durch zwei Aspekte aus: - Ganzheitlichkeit – Durch seine gesamthafte Betrachtung ist CobiT® ein Rundumschlag, der sich für alle „Ausprägungsformen“ von IT-Organisationen anwenden lässt.

- Gleichmäßiger Detaillierungsgrad – Im Gegensatz zu anderen Publikationen versucht CobiT® für alle Kernprozesse einen gangbaren Grad der Detaillierung einzuschlagen. Einerseits ist eine Balance gelungen, welche sowohl zu großes Detail als auch hoch aggregierte Beliebigkeit vermeidet, andererseits wird dieser Detaillierungsgrad auch für alle Prozessbeschreibungen durchgehalten.

- Die „IT Infrastructur Library“ (ITIL®) erfreut sich mittlerweile eines großen Bekanntheitsgrades und ist zum geflügelten Wort der IT-Managementliteratur avanciert. Erstmalig herausgegeben wurde dieser Best-Practice-Ansatz vom britischen „Office of Government Commerce“ (OGC) im Jahr 1989, wobei die beiden bekanntesten Publikationen die Werke „Service Support“ und „Service Delivery“ sind.

ITIL® zeichnet sich durch detaillierte Prozessbeschreibungen aus, darüberhinaus werden auch benötigte Rollendefinitionen, kritische Erfolgsfaktoren und Leistungsindikatoren sowie die management-taugliche Kommunikation von Nutzenaspekten vermittelt.

Rahmenbedingungen schaffen, Risikomanagement-Strukturen umsetzen

Wie werden diese beiden Ansätze nun genutzt, um einen strukturierten, vollständigen und transparenten Ansatz für das Risikomanagement meiner IT-Organisation zu gewährleisten?

In einem ersten Schritt gilt es, die inhaltliche Risiko-Architektur aufzubereiten. Wie oben bereits erwähnt, zeichnet sich CobiT® durch einen ganzheitlichen Ansatz auf gleichmäßigem Detaillierungsniveau aus. Aus diesem Grund eignet es sich hervorragend, das Grundgerüst meiner Betrachtung und Bewertung darzustellen.

Zwei Varianten sind hierbei herauszustreichen:

- Findet die Ergebnisermittlung unter großen Zeitdruck statt oder reicht es in einer ersten Phase einen überblicksartigen Status zu erlangen, würden die 34 Kernprozesse der vier Prozessdomänen als inhaltlicher Maßstab herangezogen werden.

- Findet man Rahmenbedingungen vor die eine ausführlichere Untersuchung zulassen, werden zusätzlich zu den angesprochenen Kernprozessen auch die 215 Control Objectives mitbetrachtet. Auf diese Weise kommt es neben einer gröberen, mehrheitlich methodischen Prozessevaluierung (Var. 1) auch zu einer detaillierten inhaltlichen Leistungsbewertung der IT-Abläufe.

In einem zweiten Schritt ist es nun notwendig die organisatorische Risikoarchitektur zu erstellen. In Abhängigkeit von Ausrichtung und Struktur der IT-Organisation sowie aktuellen als auch zukünftigen geschäftlichen Prioritäten sind hierbei drei grundsätzliche Varianten zu unterscheiden:

- Besonders in größeren Organisationen bietet es sich an, Abteilungs-, Gruppen- und eventuell auch Teamstrukturen als organisatorische Risikodimension heranzuziehen.

- In IT-Organisationen mit weit verbreiteten oder bereits umgesetzten ITIL®-Gedankengut kann eine IT-Service-Hierarchie (i.S.v. Geschäftsprozessen, IT-Services, Anwendungen, SW-Architekturen, Service-Prozessen, evt. Produktionsarchitektur) die Ausgangsbasis darstellen (an dieser Stelle gilt es allerdings nicht die ITIL®-Configuration Management Database nachzubauen; diese Aufwandsmultiplikation würde in keiner vertretbaren Relation zum erzielten Nutzen stehen).

- Eine weitere Möglichkeit der organisatorischen Risikoarchitektur bietet das Vorhandensein einer IT-Prozessorganisation. Ist die IT bereits prozessual aufgestellt, sind Abläufe definiert und v.a. Verantwortlichkeiten geregelt, können die unternehmensspezifischen IT-Prozesse als organisatorische Gliederung verwendet werden.

Nach Festlegung dieser primären Risiko-Achsen wird in einem Zwischenschritt die Frage nach einer notwendigen, inhaltlichen Detaillierung gestellt. So sollte man auf Basis zukünftiger Prioritäten, aktueller oder geplanter Projekte etc. bewusst entscheiden, welche inhaltlichen Bereiche einen stärkeren Fokus bekommen werden. Oftmals sind es IT-Servicemanagement-Projekte die in Planung oder Umsetzung sind und die es erforderlich machen, bestimmte Bereiche genauer zu bewerten. Aus diesem Grund wird häufig ITIL® als detaillierterer Maßstab für bestimmte Bereiche herangezogen und die CobiT®-Struktur an einzelnen Stellen verfeinert.

Der dritte Umsetzungsschritt beschäftigt sich anschließend mit dem Mapping von inhaltlicher und organisatorischer Risikoarchitektur. Auf Basis der Verantwortlichkeiten und/oder unternehmensspezifischen IT-Prozesse wird die „Risikomatrix“ vervollständigt und definiert, welcher Ansprechpartner/Prozess für welche Thematik der inhaltlichen Risikoarchitektur Auskunft erteilt.

Anschließend kommt es zur Einholung des Expertenwissens. Bewährt hat sich hierbei die Formulierung konkreter Fragestellungen um etwaigen Missverständnissen vorzubeugen (führende Lösungsanbieter verfügen hierbei über ausgereifte, fertig definierte Fragenkataloge) und den Ablauf in Bezug auf die Bearbeitungszeit zu optimieren.

Der abschließende Schritt betrifft die eigentliche Bewertung durch einen Risikobeauftragten, das IT-Management oder externe Berater. Auf Basis der gesammelten Informationen kann eine Analyse der Ergebnisse erfolgen sowie ein Maßnahmenmanagement aufgesetzt werden.

Den Hebel umlegen, Aktion zeigen

Gerade im Bereich der Informationstechnologie sieht sich das Management vermehrt Herausforderungen gegenüber, die zusätzlich zu den „natürlichen Problemstellungen“ der IT beantwortet werden wollen. Es gilt zu zeigen, wie man sich den vielfältigen IT-Risikodimensionen stellt, wie man sie identifiziert, einschätzt und welche Maßnahmen getroffen wurden, um sich bewusst mit diesen Fragestellungen auseinanderzusetzen.

Ein in sich schlüssiges Risikomanagement hilft sich intern besser aufzustellen und extern schlüssig argumentieren zu können. Der Aufwand ein solches Risikomanagement aufzusetzen und zu betreiben ist – v.a. was die inhaltliche Risikoarchitektur betrifft – nicht zu unterschätzen. Umso wichtiger ist es, auch den initialen Aufwand mit Hilfe anerkannter, bestehender Rahmenwerke und Standards so gering wie möglich zu halten. Es gilt zu zeigen, dass die „kommunizierte Provokation“ am Beginn dieses Artikels eine Momentaufnahme ist, dass Informationstechnologie effektiv und effizient organisiert werden kann und weiterhin der Schlüssel für die konstante Wertsteigerung des Unternehmens ist.

Zum Autor:

Markus Schneider arbeitet als Leiter Beratung / Consulting Manager bei avedos™ business solutions in Wien. Er verantwortet hierbei das Lösungsportfolio des Unternehmens auf Basis des SW-Frameworks risk2value® und betreute zahlreiche Projekte in den Bereichen Risiko- und Compliancemanagement.